Исследователи по кибербезопасности раскрыли уязвимость сервиса Apple Pay, которую хакеры могут использовать для совершения неавторизованных платежей с карты Visa, привязанной в кошельке устройства к системе Express Transit (Express Travel).

Как сообщает группа академиков из Университета Бирмингема и Университета Суррей:

«Хакеру не требуется содействия со стороны акцептанта карточки, ему достаточно заполучить сам iPhone во включенном состоянии. Транзакции также можно производить с устройства, находящегося, к примеру, в рюкзаке владельца. Разумеется, без его ведома. При этом бэкенд-системы обнаружения мошенничества в ходе наших тестовых платежей оказались бездейственны».

Express Travel – это функционал, позволяющий пользователям iPhone и Apple Watch совершать быстрые бесконтактные платежи для проезда в общественном транспорте, не прибегая к разблокированию устройства, запуску приложения и даже проверке через Face ID, Touch ID или ввод пароля.

Атаки повторного воспроизведения (replay attack) и ретрансляционные атаки (relay attack), подразумевающие обход экрана блокировки и совершение нелегального платежа через любой EMV-считыватель, возможны только в тандеме систем Apple Pay и Visa. То есть угрозе не подвержены, например, карты Mastercard в Apple Pay или Visa в Samsung Pay.

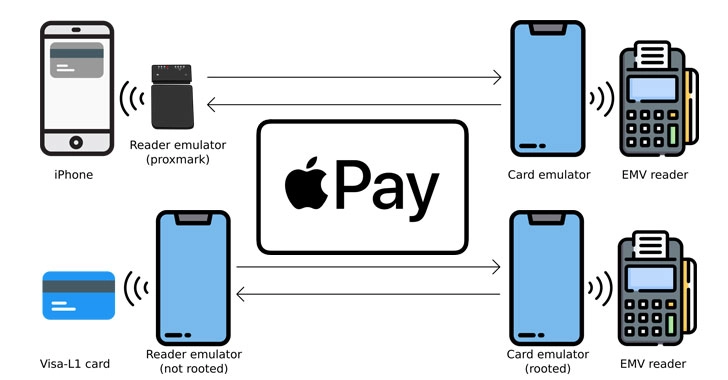

Эти атаки основаны на имитации совершения транзакции при якобы прохождении электронного турникета. Реализуются они с помощью устройства Proxmark, выступающего в качестве EMV-считывателя, который получает сигнал с целевого iPhone и ретранслирует его через эмулирующее карту Android-приложение на сторонний платежный терминал злоумышленника.

Ключом здесь выступает уникальный код – названный Magic Bytes – передаваемый турникетом для разблокирования Apple Pay. В результате создается сценарий, где с помощью повтора данной последовательности байтов устройство Apple вводится в заблуждение и авторизует мошенническую транзакцию, как если бы она инициировалась турникетом. На самом же деле процесс запускается через управляемый злоумышленником терминал бесконтактной оплаты.

В заблуждение также вводится и EMV-считыватель, которому кажется, что аутентификация пользователя на устройстве была выполнена, в результате чего он позволяет совершение неограниченных по сумме платежей без ведома владельца iPhone.

Исследователи сообщают, что обе компании, Apple и Visa, были уведомлены об этой уязвимости в октябре 2020 года и мае 2021 соответственно, и добавляют: «Обе стороны подтверждают серьезность этой уязвимости, но не могут договориться о том, кто из них должен заняться ее устранением».

В заявлении для BBC представители Visa называют подобный вид атак «непрактичным»:

«Более десяти лет в лабораторных условиях изучались различные варианты мошеннических схем, в результате чего была доказана непрактичность их обширного применения в реальном мире».

В свою очередь, представитель Apple прокомментировал ситуацию так:

«Это проблема на стороне Visa, но они не верят, что подобная уязвимость может быть использована в реальности с учетом наличия нескольких уровней безопасности».

Комментариев нет:

Отправить комментарий