На конференции Black Hat 2019 в Лас-Вегасе (штат Невада, США) эксперты по безопасности продемонстрировали, как можно достаточно просто обойти систему разблокировки «по лицу» Face ID, применяющуюся в смартфонах Apple, используя своеобразную биометрическую «ахиллесову пяту».

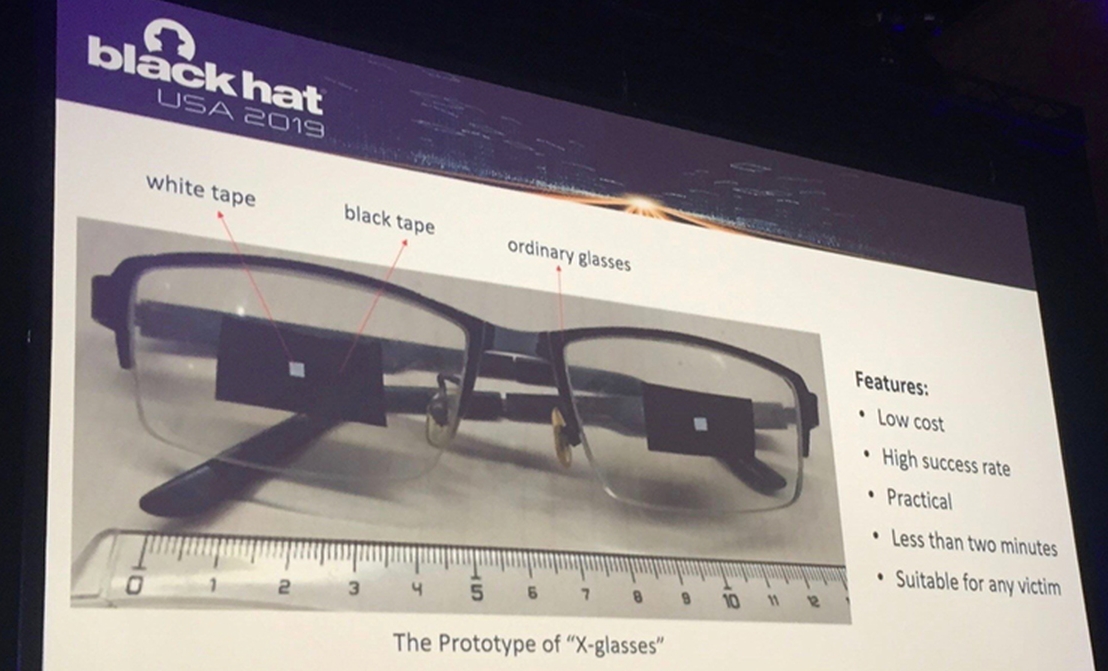

Оказалось, что обхитрить датчики Face ID несложно: для этого нужно лишь надеть обычные очки, поверх линз которых наклеены большие квадратики из черной изоленты, внутри который наклеены маленькие квадратики из белой изоленты.

«Ахиллесова пята» была найдена в особенностях работы Face ID, пишет издание ThreatPost.

Как выяснили эксперты, функция распознавания внимания Attention Detection не сканирует область глаз, когда пользователь находится перед смартфоном в очках.

Способ обхода Face ID приведен на этом слайде:

Большие черные квадратики изоленты, налепленные на стекла, имитируют глаза пользователя, маленькие белые кусочки изоленты поверх черных выполнять роль зрачков.

Таким способом, система биометрической аутентификации Apple вводится в заблуждение.

Ведь для этой системы создается впечатление, что пользователь устройства находится в сознании и смотрит прямо в камеру.

Конечно, в реальной ситуации выполнить подобную атаку довольно проблематично, что было признано исследователями на конференции Black Hat 2019, так как для использования этой уязвимости нужно, чтобы был выполнен ряд таких условий:

- наличие под рукой очков (они должны быть не солнцезащитными), изоленты двух цветов и ножниц;

- должен быть физический доступ к смартфону;

- спящий или обездвиженный пользователь, который не заметит, что на него одели очки.

Таким образом, специалисты по безопасности на конференции Black Hat 2019 хотели показать, что рост распространения и повсеместного использования биометрических систем как для защиты устройств и данных пользователей, так и организаций, будет являться новым вектором атак для злоумышленников. А компании и организации, выпускающие и использующие такие системы должны оперативно и превентивно работать над улучшением и модификациями биометрических систем.

Ведь любой революционный метод защиты персональных данных, даже близкий к идеальному, можно обойти порой самыми простыми вещами, которые есть под рукой.

Комментариев нет:

Отправить комментарий