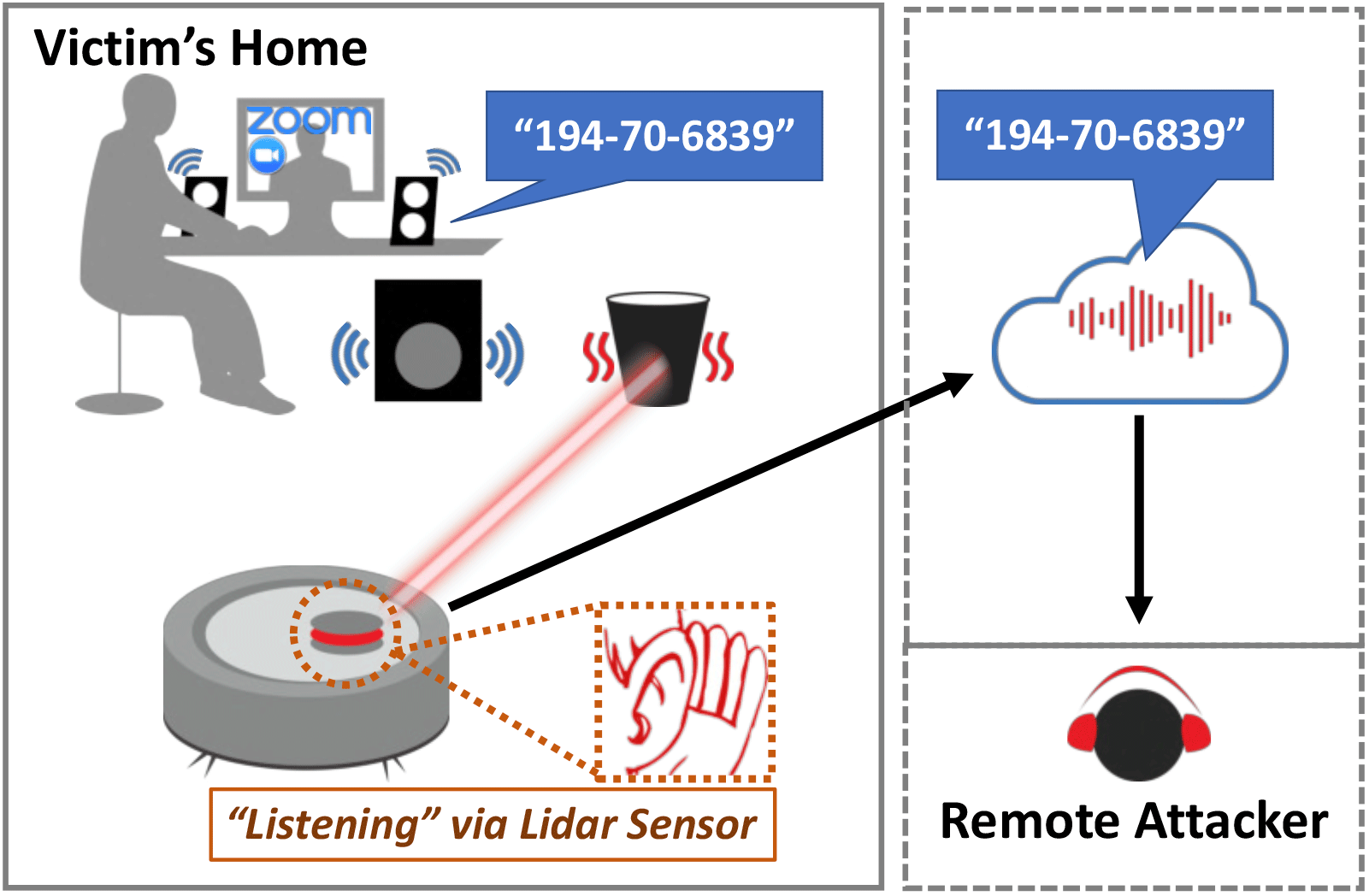

Подслушивание личных разговоров — одна из самых распространённых и неприятных угроз приватности. Не зря многие заклеивают микрофоны и камеры на ноутбуках, чтобы сохранить в секрете самые личные и приватные моменты. Что ж, пришло время заклеивать также и лидары на вашем умном пылесосе. Потому что учёные из Национального университета Сингапура нашли способ прослушки помещений с помощью пылесоса.

В последнее время исследователи предложили несколько способов прослушки через разные интеллектуальные устройства «умного дома». В этой работе описан LidarPhone — новый акустический канал атаки через лидары, которыми оснащены попуярные домашние роботы-пылесы. Основная идея состоит в том, чтобы перепрофилировать лидар для работы в качестве лазерного микрофона, который может воспринимать звуки от тонких вибраций, индуцированных на близлежащих объектах.

Звуки — это волны давления, которые распространяются через колебания среды. Следовательно, звуковая энергия в окружающей среде частично индуцируется на близлежащие объекты, создавая тонкие физические вибрации внутри этих твёрдых сред. Фундаментальная концепция LidarPhone заключается в том, чтобы воспринимать такие индуцированные вибрации в бытовых предметах с помощью лидарного датчика робота-пылесоса, а затем обрабатывать записанный вибрационный сигнал для восстановления следов звуков. Этот метод зондирования вдохновлён принципом работы лазерных микрофонов, которые используют отражённые лазерные лучи для восприятия звуков от вибрирующих объектов.

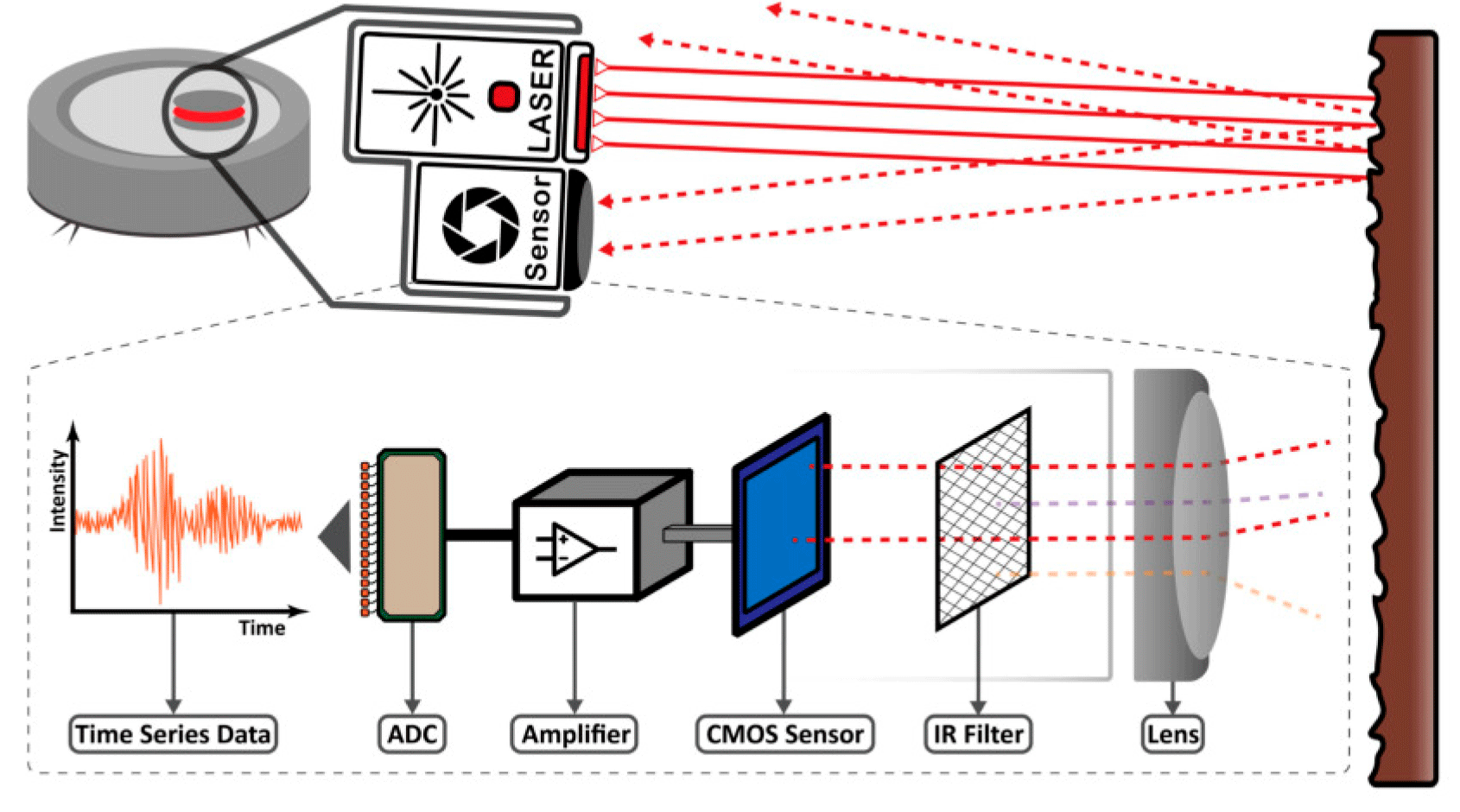

Принцип работы недорогого лидара

Хотя лазерные микрофоны требуют сложных настроек, вращающиеся лидарные датчики оснащены, по крайней мере, лазерным передатчиком и датчиком отражений. Это обеспечивает ключевые возможности для преобразования лидара в микрофон. Конечно, практическая реализация этой идеи требует преодоления ряда трудностей.

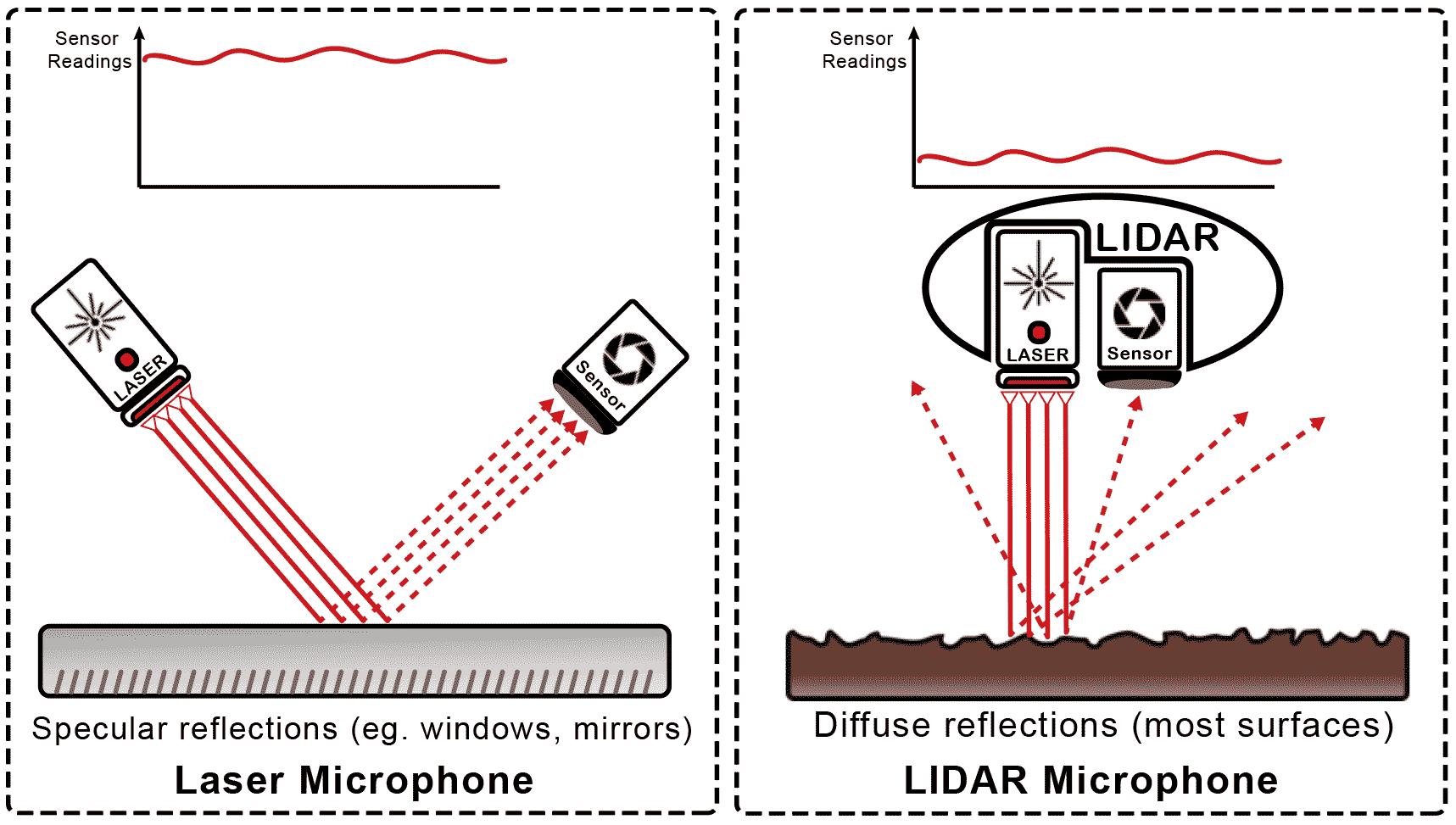

Одной из основных проблем при использовании лидара в качестве лазерного микрофона является чрезвычайно низкое отношение сигнал/шум (SNR) отражённых сигналов. Отчасти это связано с тем, что LidarPhone опирается на другие физические принципы, чем лазерные микрофоны, несмотря на их очевидное сходство на высоком уровне. Лазерные микрофоны нацелены на высокоотражающие материалы (т. е. производящие зеркальные отражения), такие как стеклянные окна с высоким SNR. В отличие от них, аппаратные усилители лидара и аналого-цифровой преобразователь (АЦП) настроены так, чтобы быть чувствительными только к сигналам низкой интенсивности, которые в основном отражаются от шероховатых поверхностей, таких как стены, тем самым производя рассеянные отражения. Следовательно, даже если лидар получает сигналы высокой интенсивности от стеклянного окна, он не получит полезной информации.

Разница между направленным зеркальным отражением для лазерного микрофона (слева) и рассеянным отражением с меньшим SNR, которое получает LidarPhone

Чтобы преодолеть проблему низкого SNR, учёные использовали различные методы обработки сигналов, включая фильтрацию частотных компонентов, содержащих шум. Чтобы ещё больше уменьшить влияние шума, они выполнены шумоподавление путём вычитания динамически профилированного шума с помощью спектрального анализа. Более подробно физические и математические методы описаны в научной работе.

Другая серьёзная проблема при разработке атаки LidarPhone была связана с низкой частотой дискретизации лидара. Учитывая его вращательное движение, частота дискретизации для одной точки на целевом объекте эквивалентна частоте вращения лидара. Учёные увеличили частоту выборки за счёт умножения частоты вращения лидара (5 Гц) на количество сэмплов за один оборот (360). Таким образом, частота выборки выросла с 5 Гц до 1,8 кГц, а это важный показатель при обучении нейросети.

LidarPhone тщательно обрабатывает и извлекает следы звуковых сигналов из изначально зашумленных лазерных отражений. Таким образом происходит захват конфиденциальной информации (например, речь, испускаемая компьютерным динамиком, когда жертва участвует в телеконференции).

В этой научной работе в качестве эксперимента атака была проверена на роботе-пылесосе Xiaomi Roborock. Прототип LidarPhone обучался на цифрах из компьютерных колонок и на музыки из динамика телевизора: всего более 30 тысяч звуковых отрывков общей продолжительностью более 19 часов записанного звука. В итоге LidarPhone показал среднюю точность примерно 91% и 90% при классификации цифр и музыки, соответственно.

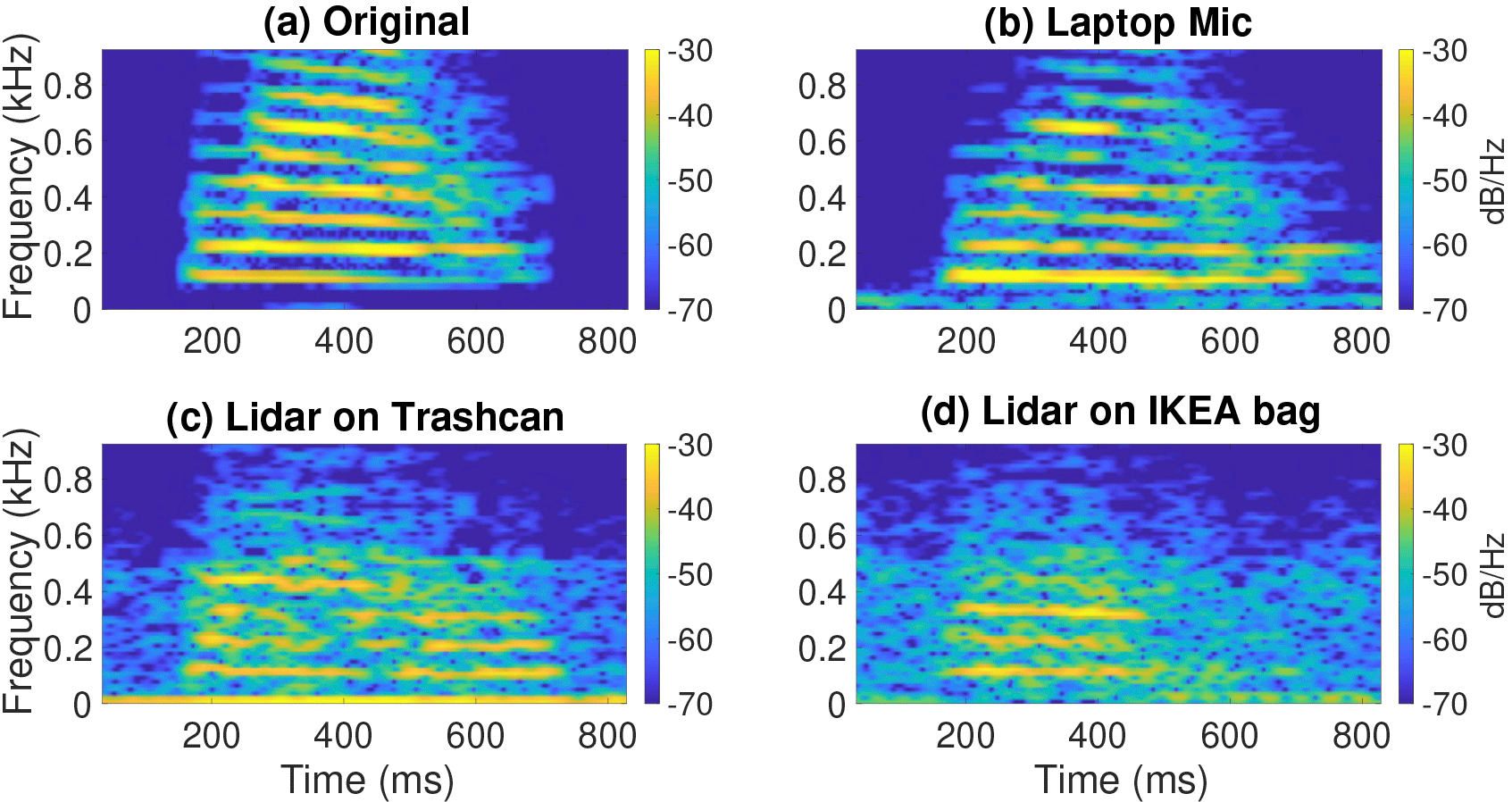

В эксперименте LidarPhone получал конфиденциальную речевую информацию от лазерных лучей, отражённых от мельчайших вибрирующих объектов, таких как мусорная корзина или пластиковый пакет. На иллюстрации ниже показан вид звукового сигнала с отражением от разных объектов.

Фигура соответствует звукам в слове «девять», полученным от а) оригинального аудио; b) микрофонной записи с расстояния 3 метра; с) обработанным записям лидара с отражения от мусорной корзины; d) пакета IKEA. Соответствующие звуковые файлы опубликованы по адресу bit.ly/lidarphone-sensys

LidarPhone преодолевает ограничения современных методов прослушки, которые требуют некоего подслушивающего оборудования, что увеличивает шансы обнаружения. Здесь никаких «жучков» и постороннего оборудования. Только обычный пылесос, который скромно стоит в углу и не вызывает подозрений.

Исследователи пишут, что в качестве микрофонов теоретически можно использовать и многие другие световые сенсоры, в том числе на смартфонах. Недавно в ряде научных работ были обнаружены варианты использования неакустических датчиков смартфонов, которые потенциально позволяют записывать разговоры без разрешения. Речь идёт об использовании акселерометра, гироскопа и вибромотора (1, 2, 3, 4).

Но использование смартфона для прослушки — банально и предсказуемо. Совсем другое дело — бытовые приборы с лидарами, которые никто не может заподозрить в подслушивании разговоров. Такие как пылесос. В общем,, распространение интеллектуальных устройств в наших домах открывает множество возможностей для акустических атак такого типа с прослушиванием приватных разговоров. Главное, нужно помнить, что лидар — это фактически готовый лазерный микрофон.

Научная статья обнародована 16 ноября 2020 года на виртуальной конференции SenSys ’20 в Японии.

Комментариев нет:

Отправить комментарий